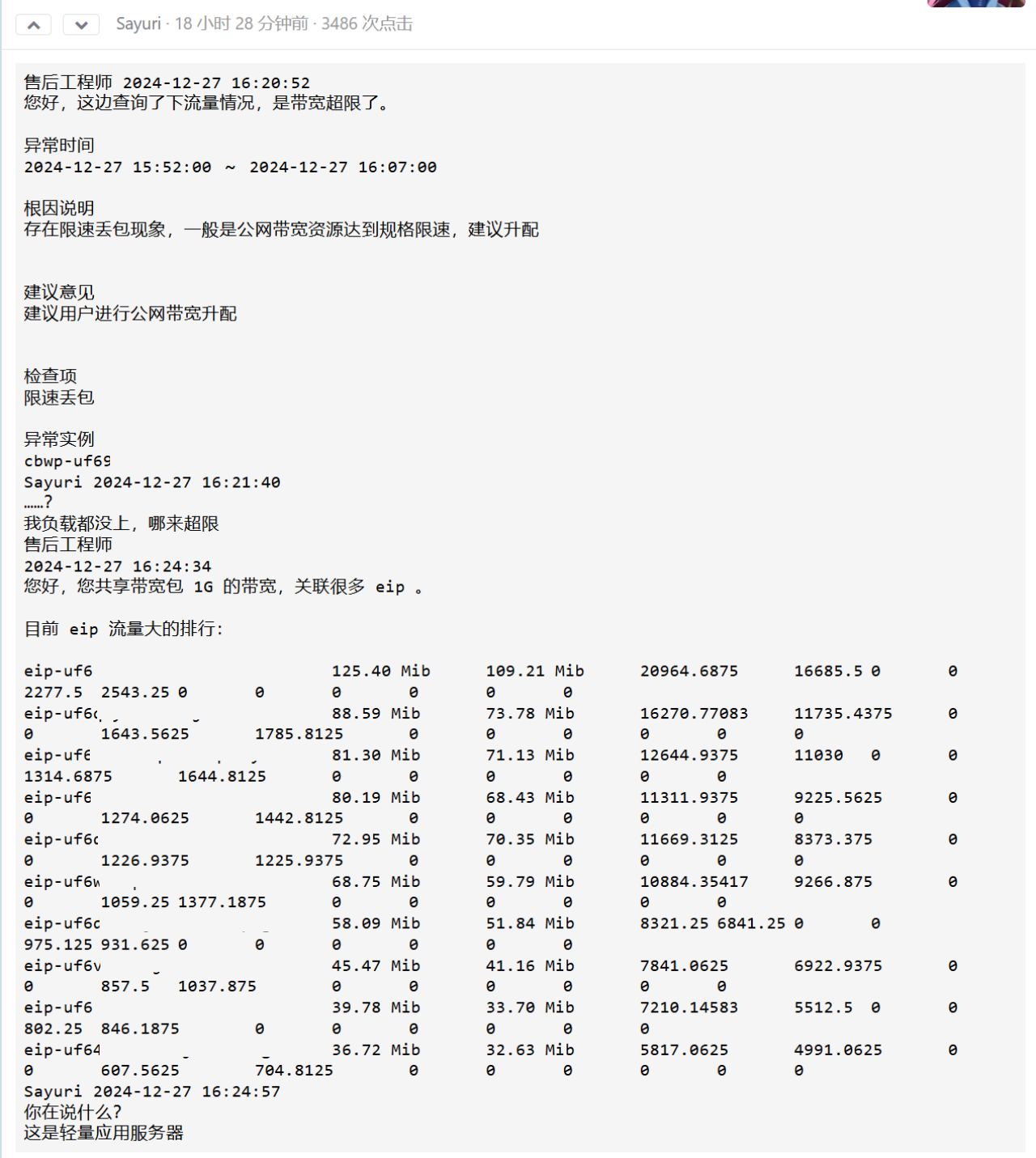

最近关机或重启就蓝屏CRITICAL_PROCESS_DIED的,大概率中了银狐木马,任务管理器可以看到winnt.exe或runtime.exe。如果碰到不确定的文件,可以把它放在云沙箱里检测一下(微步在线云沙箱)。

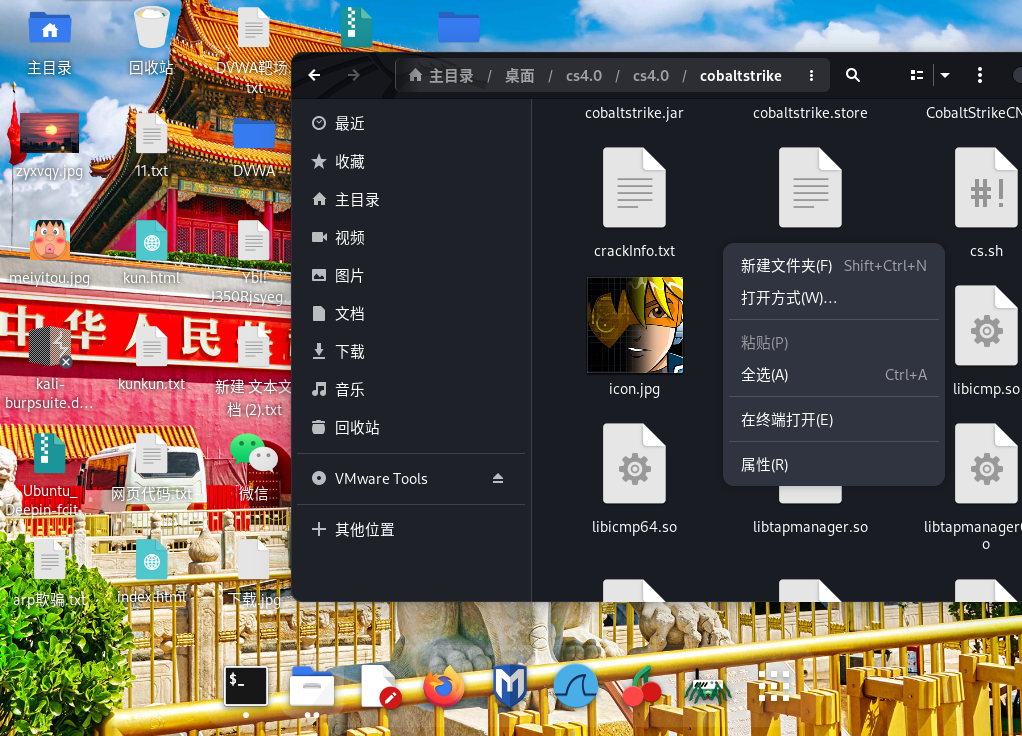

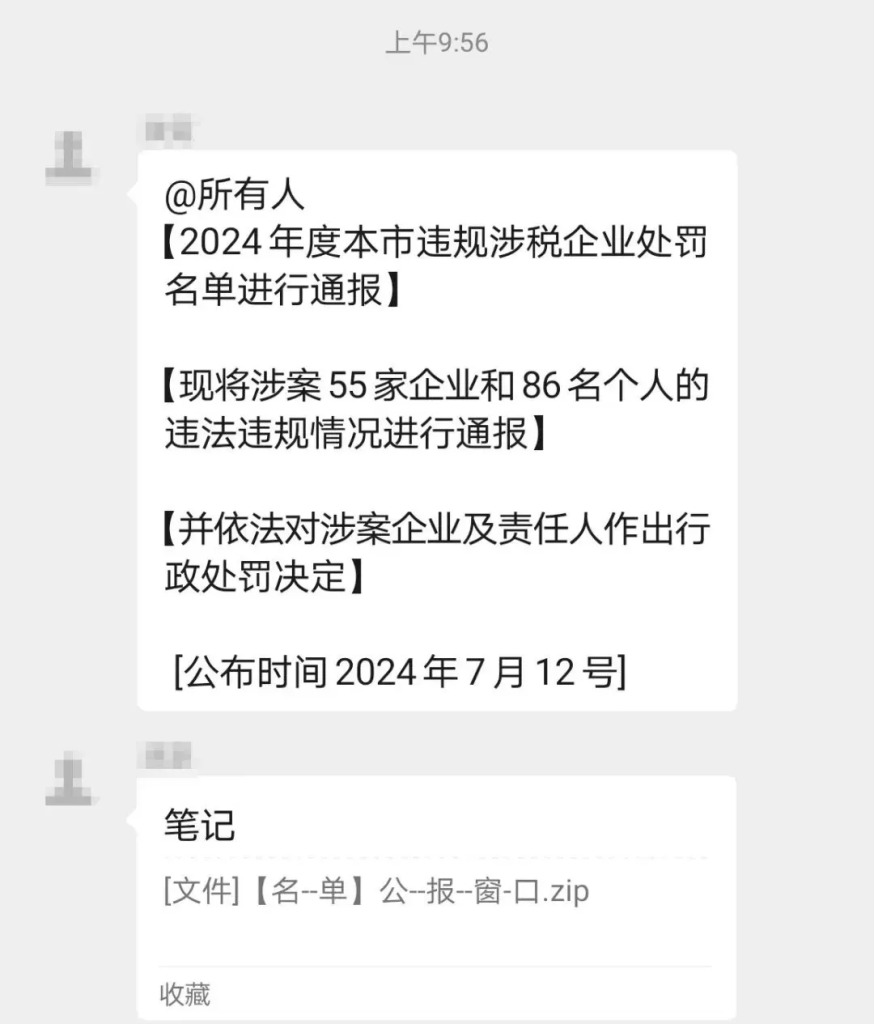

本次发现的新变种以RAR、ZIP等压缩格式(内含EXE可执行程序)为主,与之前变种不同的是,此次攻击者为压缩包设置了解压密码,并在钓鱼信息中进行提示告知,以逃避社交媒体软件和部分安全软件的检测,使其具有更强的传播能力。木马病毒被安装运行后,会在操作系统中创建新进程,进程名与文件名相同,并从回联服务器下载其他恶意代码直接在内存中加载执行。

回联地址为:156.***.***.90,端口号为:1217

命令控制服务器(C2)域名为:mm7ja.*****.cn,端口号为:6666

网络安全管理员可根据上述特征配置防火墙策略,对异常通信行为进行拦截。其中与C2地址的通信过程中,攻击者会收集受害主机的操作系统信息、网络配置信息、USB设备信息、屏幕截图、键盘记录、剪切板内容等敏感数据。

那你可要注意了!

此文件带有病毒!

是被黑客操纵发布了木马病毒!

千万不要点开!

一

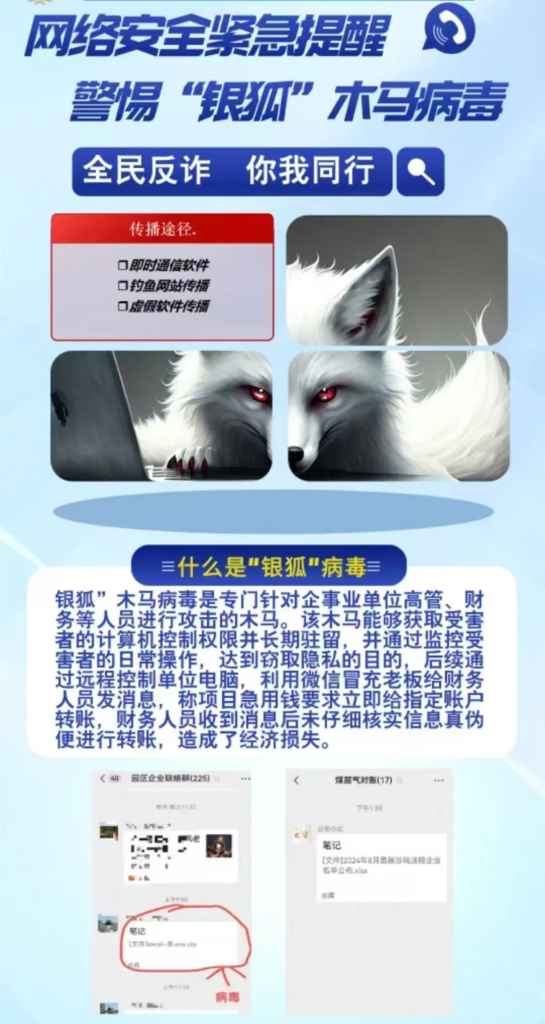

“银狐”病毒背景介绍

该木马的攻击方式包括通过微信、QQ、Telegram等软件为主要传播途径;通过SEO广告伪造虚假网站进行传播;通过邮件进行鱼叉式钓鱼攻击,引导受害者点击页面,随后页面自动跳转下载传播。攻击团伙伪造了“2024年度本市违规涉税企业处罚名单”等财务相关的网站页面吸引受害人点击,一旦点击后会自动下载木马病毒。电脑被植入木马后,相关信息会被获取,攻击团伙会利用相关信息,通过伪装成领导、老板等方式实施精准诈骗。

二

“银狐”病毒常见套路解析

“银狐”木马是专门针对企事业单位管理、财务、销售等从业人员进行攻击的木马。该木马能够获取受害者的计算机控制权限并长期驻留,并通过监控受害者的日常操作,达到窃取隐私的目的,为后续实施诈骗等行为铺路。同时,该木马会冒充受害者的身份,在微信群内进行更广泛的传播。

用户若发现电脑中了类似病毒,需及时备份相关资料,将电脑彻底格式化后重装系统,并安装最新版能够查杀该病毒的杀毒软件。同时,请及时查看微信、QQ等聊天工具是否有转发该木马链接;若有转发,应告知对方,避免病毒传播;若发现有诈骗行为,应立即报警。警方提示

- 提高安全意识

时刻注意群聊中发送的陌生文件(后缀.msi/.rar/.exe/.chm/.bat/.vbs),如有必要先通过安全软件扫描后再使用;熟人发送的网址也要核实后再点击。

- 加强日常防护

电脑要安装杀毒软件并及时更新;重新安装操作系统;发现电脑有异常情况应及时与专业人员联系;企业要做好风险排查和防范宣传。

- 守好资金防线

遇到网络转账请求,切莫轻信;遇到领导转账要求时,应当面核实;查阅税务、财经相关资料应访问官方网址。