本文最后更新于1005 天前,其中的信息可能已经过时,如有错误请发送邮件到meiyitou@gmail.com

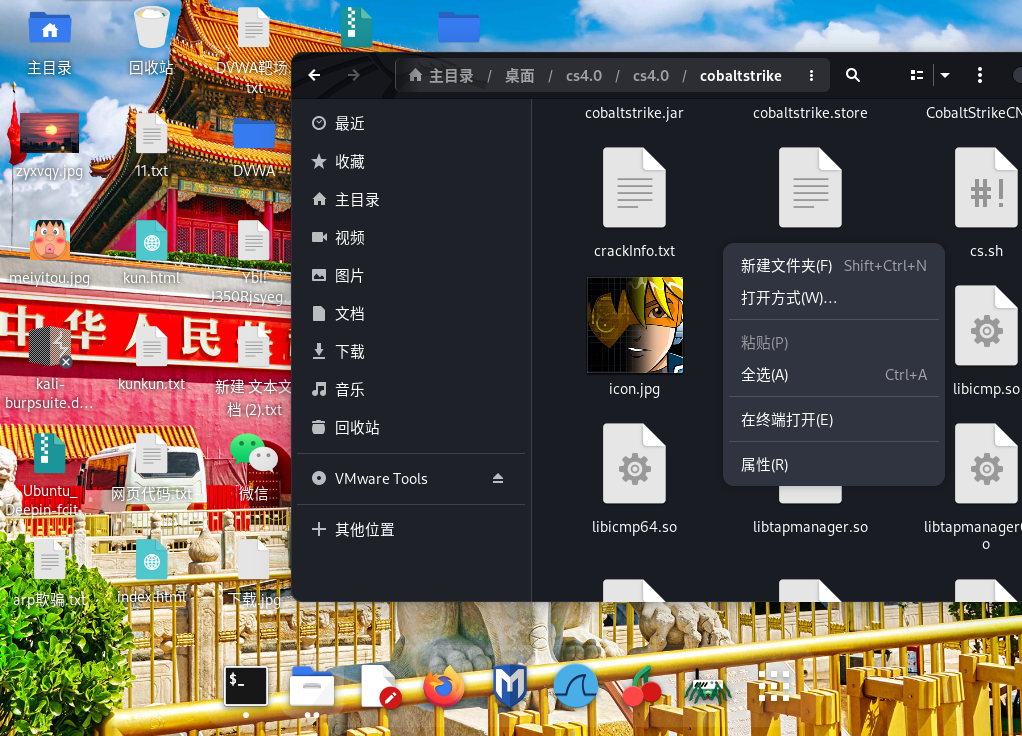

生成数据包

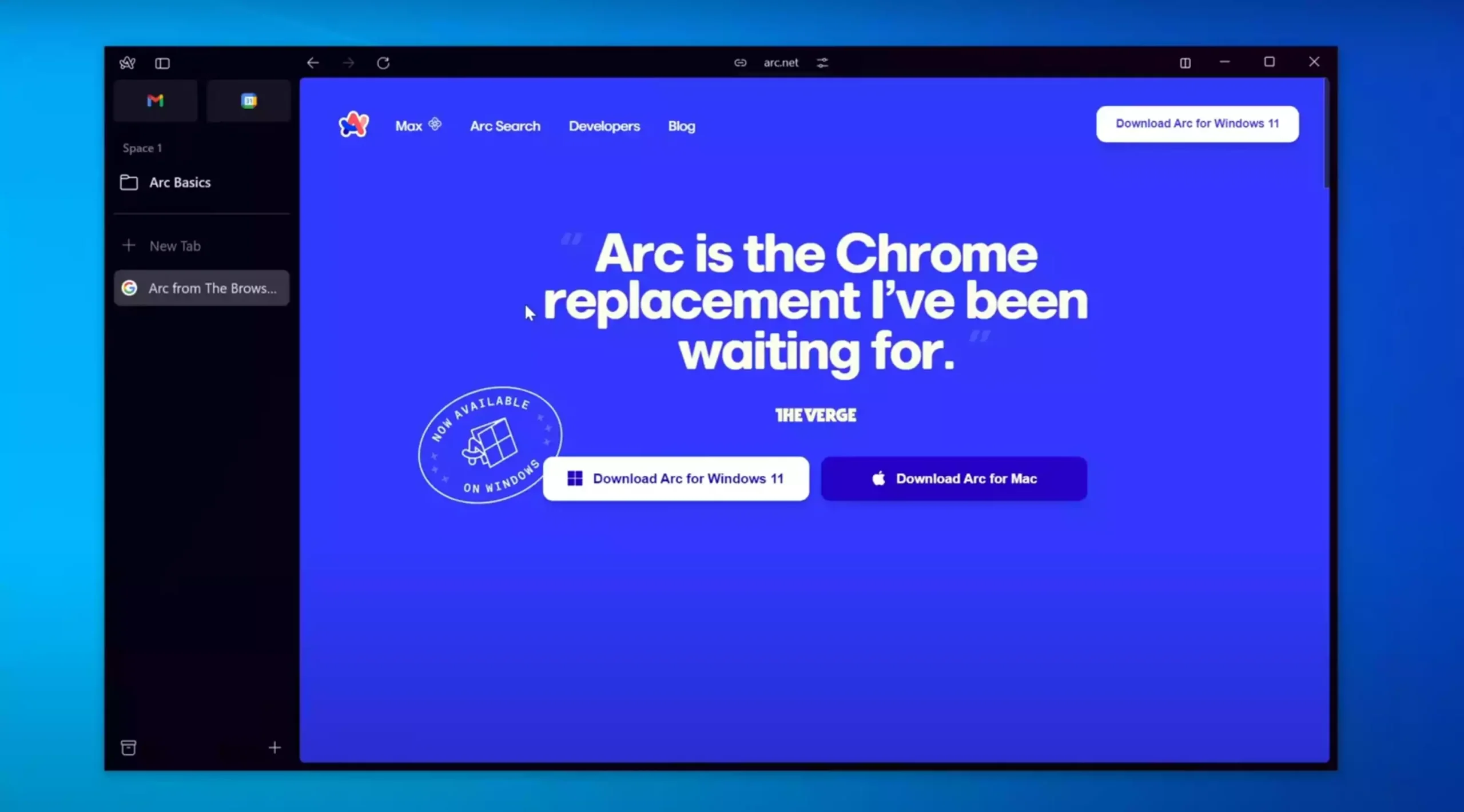

在空白处输入地址,右键点击根据URL生成数据包。

没有编码的注入

设置注入类型、线程、编码,点击自动识别

识别完会自动填写注入类型和数据库还有注入标记

查看环境变量

点击”获取库”、“获取表”、“获取列”、”获取数据”即可

有绕过的注入

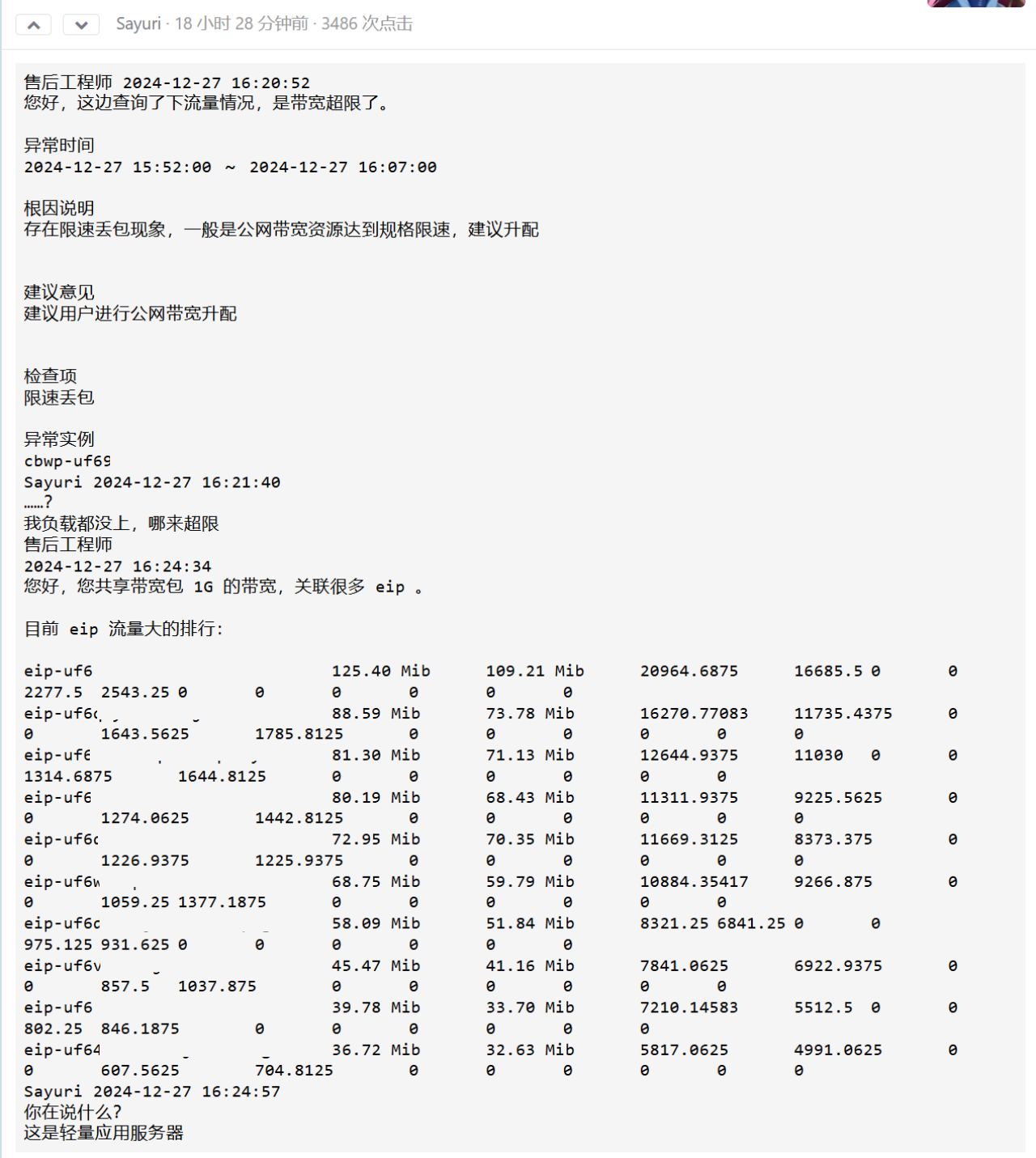

刚开始没搞明白这俩啥关系,控制变量法试了几次,发现替换字符是指被替换字符、目标字符是指的特意编写的绕过字符。

其他设置

1)代理

2)文件

3)命令执行

只能针对MSSQL的xp_cmdshell

4)注入扫描

导入网址,需要导入含有参数的网址才行。

项目地址:

https://github.com/shack2/SuperSQLInjectionV1